在數字化浪潮席卷全球的今天,軟件已成為驅動社會運轉的關鍵基礎設施。隨著軟件開發模式的演進——從閉門造車到開源協作,從單體架構到微服務集成,軟件的“生產鏈條”變得空前復雜且全球化。這條鏈條上的任何一個環節出現紕漏,都可能引發“千里之堤,潰于蟻穴”式的安全災難。軟件供應鏈安全,已從技術后臺走向風險前臺,成為網絡與信息安全領域,尤其是軟件開發過程中必須直面的核心挑戰。

一、 何謂軟件供應鏈安全?隱患藏于何處?

軟件供應鏈,簡而言之,是指軟件從概念設計、開發、集成、分發到部署維護的全過程,涉及代碼、組件、工具、服務及參與者構成的網絡。軟件供應鏈安全,則旨在確保這一鏈條的完整性、可信性與安全性,防范惡意代碼植入、漏洞利用、許可風險及供應商風險。

隱患無處不在:

- 上游開源組件風險:現代軟件開發高度依賴開源組件(如Log4j、OpenSSL等)。一個廣泛使用的開源庫曝出高危漏洞,瞬間會波及成千上萬的最終產品,形成“水坑效應”。

- 第三方依賴與SDK:集成第三方商業庫、軟件開發工具包(SDK)或API服務,可能引入未知的后門或數據泄露風險。

- 構建管道與工具鏈污染:CI/CD流水線、編譯器、代碼倉庫等工具若被篡改,可能導致“投毒”,使得惡意代碼在構建過程中被自動植入。

- 供應商與人員風險:外包開發、托管服務供應商的安全管控不足,或內部開發人員的惡意行為,都可能成為攻擊入口。

- 更新與分發機制缺陷:軟件更新服務器被劫持,分發渠道被污染,可能導致用戶下載到偽裝成合法更新的惡意版本。

二、 網安視角下的“三人行”:開發者、運維者與管理者

保障軟件供應鏈安全非一人之責,需開發、運維、管理三大角色協同共治,形成安全“鐵三角”。

- 開發者(構建者):是安全的第一道防線。需樹立“安全左移”意識,在編碼初期就考慮供應鏈風險。具體行動包括:使用可信源獲取組件、定期掃描并更新依賴以修復已知漏洞、審核開源代碼許可、對引入的第三方代碼進行安全評估、實施代碼簽名等。

- 運維與安全團隊(守護者):負責運行時的持續監控與響應。需建立軟件物料清單(SBOM),清晰掌握應用所有組件及其關系;部署應用安全掃描工具,對生產環境中的軟件進行動態分析;建立漏洞應急響應機制,確保在供應鏈漏洞曝光后能快速定位受影響資產并修復。

- 管理者與決策者(規劃者):負責制定戰略、流程與投入。需將供應鏈安全納入企業整體風險管理框架;推行安全開發生命周期(SDL/DevSecOps),將安全要求融入采購、開發、交付各環節;對關鍵供應商進行安全評估與審計;投資于相關安全工具與人員培訓。

三、 構筑軟件供應鏈安全護城河:實踐與趨勢

面對嚴峻挑戰,業界正在從技術、標準、流程多維度構建防御體系:

- 技術工具賦能:

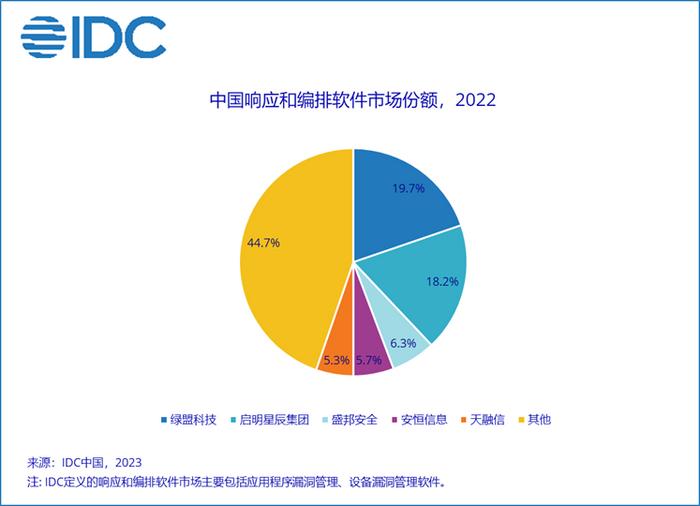

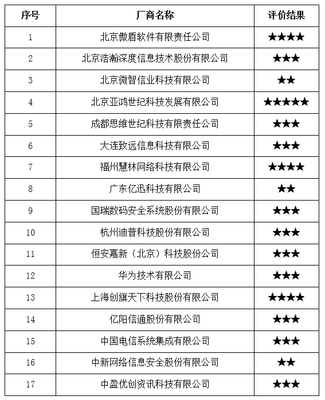

- 成分分析與漏洞掃描(SCA):自動化識別軟件中的開源組件及其漏洞,是供應鏈安全的基石工具。

- 軟件物料清單(SBOM):如同食品成分表,SBOM詳細列出軟件構成,極大提升透明度與追溯能力,正成為行業標準要求(如美國行政令推動)。

- 代碼簽名與完整性驗證:確保軟件從開發到交付未被篡改。

- 機密管理:安全地管理API密鑰、證書等敏感信息,防止在供應鏈中泄露。

- 流程與標準建設:

- 推行DevSecOps:將安全無縫集成到開發和運維流程中,實現持續安全。

- 采用安全框架與標準:參考NIST SP 800-161、OWASP Top 10 for Software Supply Chain等指南,建立自身安全要求。

- 供應商安全評估:建立嚴格的供應商準入與持續監控機制。

- 未來趨勢與挑戰:

- 法規驅動深化:全球各國政府正加強軟件供應鏈安全監管,合規要求將愈發嚴格。

- 云原生與容器安全:微服務、容器鏡像、Serverless架構引入了新的供應鏈層級,其安全(如鏡像掃描、K8s安全)成為焦點。

- 人工智能的雙刃劍:AI輔助編程能提升效率,但也可能生成不安全代碼或加劇漏洞利用的自動化。

軟件供應鏈安全是一場沒有終點的“馬拉松”,它考驗的不僅是單點技術能力,更是組織的整體安全治理水平、協同文化與風險意識。在“網絡與信息安全軟件開發”的語境下,安全已不再是可選的附加功能,而是必須內建于軟件生命基因的核心屬性。唯有開發者、運維者、管理者“三人同行”,各司其職又緊密協作,從每一次代碼提交、每一個組件引入、每一輪更新發布做起,才能共同編織一張堅韌的防護網,在開放協作的軟件生態中,捍衛數字世界的可信基石。